Seamos realistas: no piensas mucho en la seguridad de tus cuentas en línea. De hecho, a menudo sucede que abres una aplicación, como Instagram, y escribes la contraseña para acceder a tu perfil en público, donde alguien podría recogerla con bastante facilidad. Pero dime, ¿cómo te sentirías si alguien lograra recoger tu contraseña de Instagram? Terrible, ¿verdad? Así que trata de informarte un poco sobre el tema y prepárate para enfrentar mejor cualquier riesgo relacionado con la privacidad de tus cuentas: si quieres, puedo echarte una mano.

Al igual que hice con el tema del robo de las cuentas de roblox, déjame explicarte las técnicas que utilizan los atacantes para descubrir la contraseña de Instagram de sus víctimas y, lo que es más importante, déjame explicarte cómo puedes defenderte de ataques de este tipo (además de cómo prevenirlos): de esta manera estarás debidamente «equipado» para evitar accesos no deseados a tu cuenta de Instagram y podrás dormir relativamente tranquilo sobre la privacidad de tu perfil.

¿Entonces, qué piensas? ¿Te sientes preparado para profundizar en la lectura de este post? Bueno, entonces no perdamos más tiempo y vayamos directo al grano. Ponte cómodo, tómate el tiempo que necesites para leer los siguientes párrafos y, lo que es más importante, pon en práctica los «consejos» que te daré.

Advertencia: la información de este artículo se escribió solo con fines ilustrativos. Por este motivo no me hago responsable del uso que le des. Le recuerdo que violar la cuenta de Instagram de otra persona mediante alguna de las técnicas descritas a continuación puede representar una grave violación de la privacidad y tal acción podría ser sancionada por la ley.

Cómo averiguar las contraseñas de Instagram de otros

Existen diversas técnicas de hacking que permiten descubrir la contraseña de Instagram y que, por desgracia, los crackers utilizan con éxito en detrimento de un número cada vez mayor de usuarios. Para defenderse de este tipo de ataque cibernético, obviamente necesita conocer las «armas» utilizadas por el «enemigo», incluidos los registradores de teclas, las aplicaciones de espionaje, los correos electrónicos de phishing y los enfoques de «ingeniería social». ¿De qué se trata? Te lo explicaré inmediatamente en detalle.

software registrador de teclas

Una de las técnicas de piratería más utilizadas por los ciberdelincuentes se refiere al uso de software keylogger, programas bastante avanzados que son capaces de «olfatear» el teclado, es decir, son capaces de capturar todo lo que un usuario escribe en el teclado, incluidas las contraseñas, y enviar dárselos a los malos (quienes a menudo obtienen ganancias al revender los datos robados).

Además de los keyloggers más avanzados, que registran el texto tecleado en el teclado y lo envían a los crackers que luego pueden actuar de forma remota, también existen keyloggers menos potentes que también pueden ser utilizados por usuarios no muy familiarizados con el mundo del hacking.. Uno de estos es Home KeyLogger, un software espía del que os hablé en profundidad en un tutorial que escribí hace algún tiempo.

Aplicaciones espía

Dado que todo lo que pertenece al mundo de la informática puede ser potencialmente «hackeable», incluso los teléfonos inteligentes y las tabletas no son inmunes a los ataques cibernéticos. Este último, de hecho, podría albergar aplicaciones de espionaje que, al igual que los keyloggers, registran el texto tecleado por el usuario. También realizan un seguimiento de las llamadas entrantes y salientes, mensajes de texto, actividades en línea y mucho más.

Para averiguar si hay aplicaciones espía instaladas en su dispositivo, controle su consumo de energía (a menudo, las aplicaciones espía «comen» mucha batería). Tal vez puedas obtener ayuda de una aplicación de monitoreo de consumo de energía como Wakelock Detector (de la que también te hablé en el tutorial donde explico en profundidad cómo verificar la presencia de aplicaciones espía). Si desea tener más información sobre el funcionamiento de Wakelock Detector, le sugiero que lea el artículo en el que muestro cómo ahorrar batería en Android que contiene información detallada sobre su funcionamiento.

A veces, incluso algunas aplicaciones de control parental y aplicaciones antirrobo se utilizan con fines «maliciosos» (¡quizás por parte de sus propios familiares!). Un ejemplo de esto es la app de Qustodio de la que te hablé detalladamente en la guía donde explico cómo espiar un dispositivo Android.

Suplantación de identidad

Otra técnica de piratería de la que quiero advertirte es el phishing. ¿Cómo se usa? El cracker envía un correo electrónico que parece provenir del equipo de Instagram a la víctima potencial. Se incluye un enlace en el mensaje en cuestión: al hacer clic en él, el usuario es redirigido a una página de inicio de sesión que se parece mucho a la de Instagram y en la que se le pide al usuario que ingrese el nombre de usuario y la contraseña: si el usuario «muerde el anzuelo «, los datos de inicio de sesión ingresados en el sitio falso de Instagram terminarán directamente en manos de los ciberdelincuentes.

Defenderse del phishing es bastante fácil, ya que solo necesita ignorar los correos electrónicos falsos de Instagram. A pesar de ello, cada vez son más los usuarios que caen en esta trampa aparentemente inofensiva, pero muy eficaz. Lo mejor que puede hacer es ignorar todos los correos electrónicos que solicitan el inicio de sesión o el cambio de contraseña de Instagram. Si desea acceder a Instagram o necesita cambiar la contraseña de su cuenta, conéctese a la página Instagram.com desde el navegador, inicie sesión con las credenciales de su cuenta (o usando su cuenta de Facebook) y vaya a la configuración de contraseña del perfil haciendo clic primero en el icono del hombrecito (arriba a la derecha), luego en el icono delengranaje y finalmente en el elemento Cambiar contraseña.

Ingeniería social

La ingeniería social es otra técnica de piratería de la que te advierto. En este caso, los malos que utilizan esta particular técnica se acercan al usuario y, con cualquier excusa, le piden que le preste el smartphone, la tableta o el ordenador. Una vez en posesión de los dispositivos de la víctima, los delincuentes aprovechan la situación para acceder a las cuentas e información personal de la víctima.

¿Me preguntas cómo puedes defenderte de tal amenaza? Simple: si alguien te pide que le prestes uno de tus dispositivos, ¡no aceptes por ningún motivo en el mundo (a menos, por supuesto, que sean súper confiables)!

Contraseñas guardadas en la base de datos del navegador

¿Sueles guardar las contraseñas de tus cuentas directamente en el navegador? ¡Mal muy mal! Si un cracker pudiera acceder a la base de datos del navegador que usas para iniciar sesión en Instagram, no tendría problemas para colarse en tu cuenta. Y en este caso, además del daño, también deberías sufrir el insulto ya que tú mismo habrías facilitado el “trabajo” del ciberdelincuente de turno.

Si no crees lo que digo, prueba a echar un vistazo a mi tutorial sobre cómo recuperar contraseñas guardadas en Internet Explorer, Firefox y Chrome: ¡te darás cuenta de lo sencillo que es hacerlo!

Cómo evitar que te roben la contraseña de Instagram

Ahora, después de haber considerado las técnicas de hackeo más utilizadas para robar la contraseña de Instagram, es hora de pasar al «contraataque» y descubrir cómo defenderse. Siga cuidadosamente las sugerencias que estoy a punto de darle y descubra cómo asegurar su cuenta.

Use una contraseña larga y difícil de adivinar

Usar una contraseña larga y difícil de adivinar es muy importante para evitar «intrusiones» desagradables en su cuenta de Instagram. ¿Qué tan larga debe ser su contraseña? Al menos 15-18 caracteres, alternando números, letras y símbolos (p. ej .!, £, $, %, &, /, #, *, =, +, ?, ^, Ç, @, etc.). Sumado a esto, te recomiendo que cambies la contraseña de tu cuenta de Instagram al menos 1 vez al mes, para que sea aún más difícil encontrarla.

Dado que lo más probable es que esté suscrito a numerosos servicios en línea y redes sociales, es posible que le resulte difícil recordar todas las contraseñas de sus múltiples cuentas. En este caso, puedes solucionar el problema utilizando un administrador de contraseñas como 1Password o LastPass, del cual te hablé en detalle en la guía donde explico cómo administrar contraseñas.

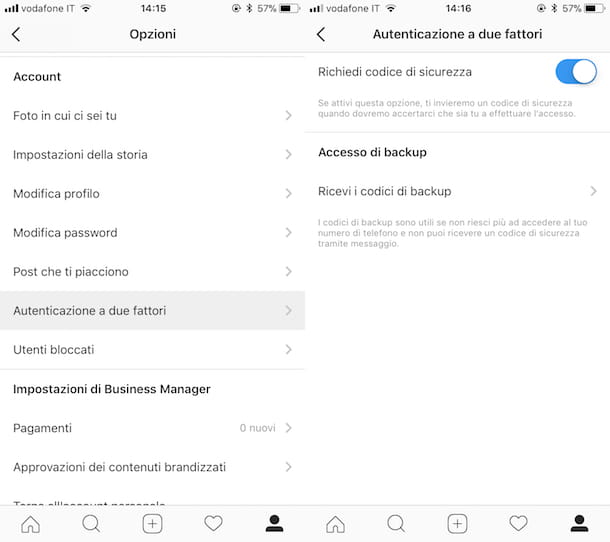

Habilitar la autenticación de dos factores

Otra forma de mantener a los intrusos malintencionados fuera de su cuenta es activar la autenticación de dos factores. Desde el momento en que active esta importante configuración de seguridad, podrá acceder a Instagram desde un nuevo dispositivo o un nuevo navegador solo después de ingresar una segunda clave de acceso que el equipo de Instagram le enviará por SMS. De esta forma, aunque alguien intercepte tu contraseña, no podrá acceder a tu cuenta de Instagram (ya que solo tú recibirás la segunda clave de acceso vía SMS).

Para activar la autenticación de dos factores, abra la aplicación oficial de Instagram en su dispositivo Android o iOS, toque el símbolo del hombrecito ubicado en la parte inferior derecha y, en la siguiente pantalla, presione el símbolo (…). Luego, desplácese hacia abajo en la pantalla que ve y toque el elemento Autenticación de dos factores ubicado en la sección Cuenta y, en la pantalla que se abre, mueva la palanca relacionada con la opción Solicitar código de seguridad a ON.

¡Bien hecho! ¡Acabas de activar la autenticación de dos factores y ahora tu cuenta es más segura! En unos minutos, debería recibir un correo electrónico confirmando la activación de este sistema de seguridad muy útil.

No accedas a redes Wi-Fi públicas

Cuando estés fuera de casa, conéctate a Internet a través de la red 3G o 4G LTE de tu operador y evita las redes Wi-Fi públicas, ya que son más vulnerables a los ciberataques y son presa fácil de los crackers que intentan » olfatear » datos de desafortunados usuarios

Además, comience a usar una VPN para encriptar los datos que viajan a través de su conexión y hacer que sean inaccesibles para los atacantes y los proveedores. Las VPN también le permiten eludir la censura en línea, acceder a catálogos de servicios de transmisión en el extranjero y más. Hay muchos para elegir: yo personalmente recomiendo NordVPN (que te conté en profundidad aquí) y Surfshark que están entre los más completos, funcionan en teléfonos inteligentes, tabletas y computadoras y tienen precios bajos.

Cómo recuperar la contraseña de Instagram pirateada

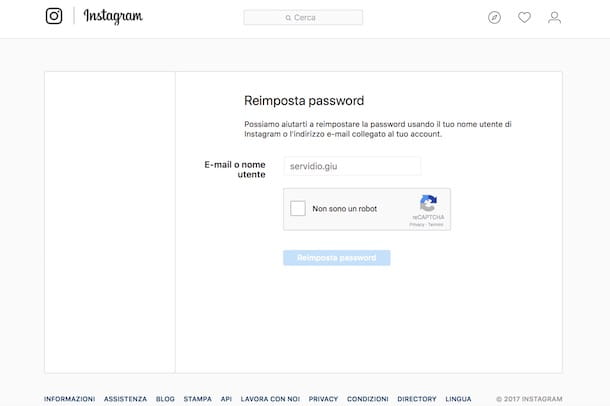

¿Has perdido la contraseña de tu cuenta de Instagram y ahora no sabes cómo iniciar sesión? En este caso puedes realizar un sencillo procedimiento de recuperación de contraseña para volver a ingresar a tu cuenta y volver a publicar fotos y videos para compartir con tus seguidores. También es posible recuperar la contraseña de Instagram sin correo electrónico, en caso de que no tengas acceso a ella.

Si decide actuar desde el móvil, inicie la aplicación de Instagram, toque el elemento Obtener asistencia con acceso ubicado un poco debajo del formulario de inicio de sesión y siga el asistente para restablecer la contraseña de su cuenta. Para recuperar la contraseña de su computadora, visite esta página, ingrese su nombre de usuario en el campo apropiado que ve en la pantalla y siga el asistente para recuperar la clave de acceso de su cuenta.

Si te resulta complicado realizar el procedimiento de recuperación de contraseña, no dudes en leer el tutorial en el que te explico cómo recuperar tu contraseña de Instagram. Estoy seguro de que encontrará esta lectura muy útil también.